هجمات الفدية: كيف تحمي بياناتك وأجهزتك؟

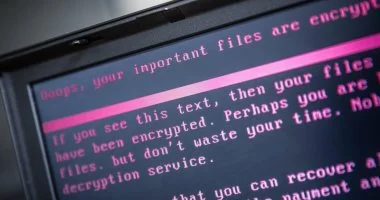

تُعد هجمات الفدية (Ransomware) من أخطر التهديدات التي تواجه عالم الأمن السيبراني حاليًا. تعتمد هذه الهجمات على برمجيات خبيثة تتسلل إلى أجهزة الضحايا، وتقوم بتشفير ملفاتهم الهامة، سواء كانت شخصية أو متعلقة بالعمل، مما يجعل الوصول إليها وفكها مستحيلاً.

بعد التشفير، يظهر المحتلون برسالة تبتز الضحية، مطالبين بفدية مالية، غالبًا ما تكون بالعملات الرقمية المشفرة، مقابل استعادة البيانات عبر توفير “مفتاح فك التشفير”. تستهدف هذه الهجمات الأفراد والمؤسسات على حد سواء، مستغلةً الثغرات الأمنية أو الأخطاء البشرية.

تطور خطير: الابتزاز المزدوج

يشير تقرير مفصل من موقع “وايرد” (Wired) إلى تحول مقلق في استراتيجيات قراصنة الإنترنت. لم يعد الاكتفاء بتشفير البيانات كافيًا، بل انتقلوا إلى مرحلة أكثر تعقيدًا تُعرف بـ “الابتزاز المزدوج” (Double Extortion).

في هذا السيناريو، يقوم المهاجمون بنسخ البيانات الحساسة وسرقتها قبل البدء بعملية التشفير. بحلول الوقت الذي يتم فيه تشفير الملفات، تكون البيانات المسروقة قد نُقلت بأمان إلى خوادم المهاجمين. بهذه الطريقة، حتى لو كان لدى الضحية نسخ احتياطية تمكنه من استعادة نظامه دون دفع فدية، يواجه تهديدًا بنشر بياناته الخاصة أو السرية على شبكة الإنترنت المظلمة.

يمثل هذا النوع من الهجمات ضغطًا نفسيًا وقانونيًا هائلاً على المؤسسات، حيث يهدد بخرق الخصوصية وفقدان السمعة. يضع هذا الوضع الشركات أمام تحدٍ كبير لحماية معلوماتها الحساسة.

آليات استباقية لحماية أجهزتك وبياناتك

لمنع الوقوع ضحية لهذه الهجمات المدمرة، من الضروري تبني مجموعة صارمة من الممارسات الأمنية في حياتك الرقمية اليومية. هذه الإجراءات ليست رفاهية، بل ضرورة للحفاظ على سلامة بياناتك:

- الالتزام بقاعدة النسخ الاحتياطي (3-2-1): احتفظ بثلاث نسخ من بياناتك، موزعة على وسيطين مختلفين للتخزين، مع التأكد من أن نسخة واحدة على الأقل موجودة في مكان منفصل جغرافيًا أو سحابيًا، وغير متصلة بجهازك الرئيسي طوال الوقت.

- التحديثات الدورية والفورية: قم بتحديث نظام التشغيل، البرامج، والتطبيقات المثبتة على أجهزتك على الفور وبشكل دوري. هذا يسد الثغرات الأمنية التي يستغلها المخترقون للتسلل إلى أنظمتك.

- الحذر من رسائل البريد الإلكتروني المشبوهة: تجنب فتح المرفقات أو النقر على الروابط الواردة في رسائل البريد الإلكتروني مجهولة المصدر. تعتبر الهندسة الاجتماعية والرسائل الخادعة الباب الرئيسي لدخول البرمجيات الخبيثة.

- الاعتماد على برامج الحماية: استخدم برامج مكافحة فيروسات موثوقة ومحدثة باستمرار. قم بتفعيل جدار الحماية (Firewall) المدمج في نظام تشغيلك لرصد أي نشاط مشبوه.

اتباع هذه الخطوات يقلل بشكل كبير من احتمالية تعرضك للاختراق.

الأثر الاقتصادي وطرق التعامل عند التعرض للاختراق

تتسبب برمجيات الفدية في خسائر تقدر بمليارات الدولارات سنويًا على مستوى العالم. لا تقتصر هذه الخسائر على المبالغ المدفوعة للقراصنة، بل تشمل أيضًا تكاليف توقف الأعمال وإعادة بناء الأنظمة التقنية المتضررة.

ينصح الخبراء الأمنيون وجهات إنفاذ القانون بشدة بعدم الاستجابة لمطالب المبتزين أو دفع الفدية. يؤكد الخبراء أن الدفع لا يضمن استعادة البيانات، بل يشجع المجرمين على الاستمرار في هجماتهم وتمويل شبكاتهم الإجرامية.

في حال تعرض جهازك للاختراق، يجب فصله فورًا عن شبكة الإنترنت لمنع انتشار العدوى إلى أجهزة أخرى. الخطوة التالية هي الاستعانة بخبراء الأمن السيبراني لمحاولة استعادة النظام وتقييم الضرر.

تعليقات